WinRAR es una de las herramientas de compresión y extracción de archivos más popular y de mayor renombre en el mercado. Por ello, es preocupante descubrir que existía una vulnerabilidad activa… ¡Durante casi dos décadas! ¿Cómo se pudo escapar algo así y descubrirlo tras 19 años? Lo vemos.

WinRAR corrige la vulnerabilidad descubierta

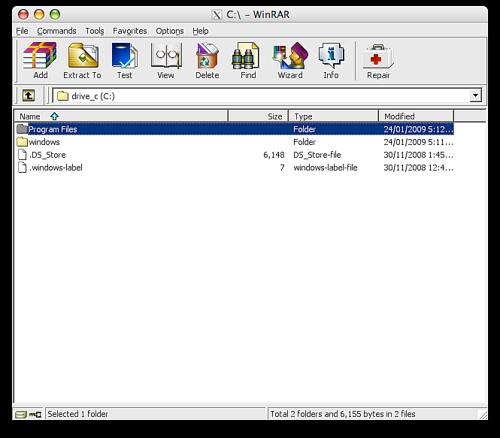

Investigadores de la firma Check Point Research descubrieron recientemente un fallo en WinRAR que permitía a cualquier atacante incluir secretamente archivos maliciosos en la carpeta de inicio de Windows.

Según los expertos, la vulnerabilidad está vinculada a fallas en el antiguo formato de archivo ACE. El formato es muy antiguo y no ha tenido actualizaciones en muchísimos años.

Existe una única herramienta capaz de comprimir archivos en ese formato y esa es WinACE, cuya última versión disponible es del año 2007.

No obstante, para un atacante no resultaría muy complicado crear un archivo ACE y cambiar su nombre y extensión a RAR.

Si luego un usuario lo extrae usando las opciones de extracción que aparecen en el menú contextual de Windows, un archivo malicioso puede instalarse en secreto en la carpeta de Inicio.

WinRAR afirma que tiene más de 500 millones de usuarios en todas partes del mundo, por lo que seguramente esta vulnerabilidad descubierta ahora haya sido explotada en algún momento.

La respuesta de la empresa a toda esta problemática no se hizo esperar, pues el equipo que se encuentra detrás de esta reconocida marca ya fue informado sobre el incidente y rápidamente respondió eliminando por completo el soporte para los archivos ACE.

Pero la solución definitiva se ha implementado en la versión 5.70, la que todavía se encuentra en un período de prueba en beta.

Si quieres acceder y comprimir tus archivos sin riesgo ninguno ahora, deberás entrar en la página oficial de descargas de WinWAR y participar de la versión beta.

¿Tuviste algún problema similar? Clica aquí y trae tu equipo, en el SAT de DoctorTronic podemos ayudarte.